[הדרכה] מהו טרויאני לגישה מרחוק וכיצד לזהות / להסיר אותו? [טיפים של MiniTool]

What S Remote Access Trojan How Detect Remove It

סיכום :

מאמר זה שהורכב באתר הרשמי של MiniTool נותן סקירה מלאה על טרויאני גישה מרחוק. הוא מכסה את המשמעות שלו, פונקציות, השפעות רעות, איתור, הסרה, כמו גם שיטות הגנה. קרא את התוכן שלמטה וקבל הבנה מעמיקה של הטרויאני RAT.

ניווט מהיר :

הגדרת טרויאנית גישה מרחוק

מהו נגיף RAT?

טרויאני לגישה מרחוק (RAT), הנקרא גם creepware, הוא סוג של תוכנה זדונית השולטת במערכת באמצעות חיבור רשת מרוחק. הוא מדביק את מחשב היעד באמצעות פרוטוקולי תקשורת שהוגדרו במיוחד ומאפשר לתוקף לקבל גישה מרחוק בלתי מורשית לקורבן.

טרויאני RAT מותקן בדרך כלל במחשב ללא ידיעת בעליו ולעיתים קרובות כסוס טרויאני או מטען. לדוגמה, בדרך כלל הוא מוריד באופן בלתי נראה עם קובץ מצורף לדוא'ל, קבצי סיקור, קישורי אינטרנט או תוכנית הרצויה למשתמש כמו משחק. בעוד שהתקפות ממוקדות של תוקף בעל מוטיבציה עשויות לרמות מטרות רצויות להתקנה הונאת RAT באמצעות טקטיקות הנדסה חברתית, או אפילו באמצעות גישה פיזית זמנית למכונה הרצויה.

ברגע שנכנס למכונה של הקורבן, תוכנות זדוניות של RAT יסתיר את פעולותיו המזיקות מהקורבן או מהאנטי-וירוס או מחומת האש וישתמש במארח הנגוע כדי להפיץ את עצמו למחשבים פגיעים אחרים לבניית רשת בוט.

מה עושה וירוס RAT?

מכיוון שטרויאני לגישה מרחוק מאפשר שליטה מנהלית, הוא מסוגל לעשות כמעט הכל במכונת הקורבן.

- קבל גישה למידע חסוי כולל שמות משתמש, סיסמאות, מספרי ביטוח לאומי וחשבונות כרטיסי אשראי.

- עקוב אחר דפדפני אינטרנט ויישומי מחשב אחרים כדי לקבל היסטוריית חיפושים, מיילים, יומני צ'אט וכו '.

- לחטוף את מצלמת האינטרנט של המערכת ולהקליט קטעי וידאו.

- עקוב אחר פעילות המשתמשים על ידי רושמי הקשה או תוכנות ריגול.

- צלם צילומי מסך במחשב היעד.

- צפה, העתק, הורד, ערוך או אפילו מחק קבצים.

- פרמט כונני דיסק קשיח למחוק נתונים.

- שנה את הגדרות המחשב.

- הפץ תוכנות זדוניות ווירוסים.

כיצד להגדיר ולהשתמש בשולחן עבודה מרוחק ב- Windows 10, חפש כאן

כיצד להגדיר ולהשתמש בשולחן עבודה מרוחק ב- Windows 10, חפש כאןאנשים רבים רוצים להגדיר ולהשתמש בשולחן העבודה המרוחק ב- Windows 10, אך אינם יודעים כיצד. אני כותב את זה כדי לעזור להם.

קרא עודדוגמאות טרויאניות לגישה מרחוק

מאז זבל RAT מתהווה, יש המון סוגים קיימים של זה.

1. פתח גב

Back Orifice (BO) rootkit הוא אחת הדוגמאות הידועות ביותר ל- RAT. היא נוצרה על ידי קבוצת האקרים בשם כת הפרה המתה (cDc) כדי להראות את ליקויי האבטחה בסדרת מערכות ההפעלה Windows 9X של מיקרוסופט. שמו של זה RAT לנצל הוא משחק מילים בתוכנת שרת BackOffice של מיקרוסופט שיכול לשלוט במספר מכונות בו זמנית בהסתמך על הדמיה.

Back Orifice היא תוכנית מחשב שפותחה לניהול מערכות מרחוק. זה מאפשר לאדם לשלוט במחשב ממיקום מרוחק. התוכנית הופיעה לראשונה ב- DEF CON 6 ב -1 באוגוסטרחוב, 1998. הוא נוצר על ידי סר דיסטיק, חבר ב- cDc.

למרות של- Back Orifice יש מטרות לגיטימיות, התכונות שלה הופכות אותה לבחירה טובה לשימוש זדוני. מסיבות כאלה או אחרות, תעשיית האנטי-וירוס מיינת מייד את הכלי כתוכנה זדונית וצירפה אותו לרשימות ההסגר שלהם.

ל- Back Orifice יש 2 גרסאות המשך, Back Orifice 2000 שהושק בשנת 1999 ו- Deep Back Orifice על ידי ארגון הפריצה הקנדי הצרפתי QHA.

2. סקולה

Sakula, הידועה גם בשם Sakurel ו- VIPER, היא טרויאן נוסף לגישה מרחוק שעלתה לראשונה בנובמבר 2012. היא שימשה בפריצות ממוקדות לאורך 2015. Sakula מאפשרת ליריב להפעיל פקודות אינטראקטיביות ולהוריד ולבצע רכיבים נוספים.

6 שיטות לתיקון השגיאה בשולחן העבודה המרוחק של Windows 10

6 שיטות לתיקון השגיאה בשולחן העבודה המרוחק של Windows 10כאשר אתה מנסה לחבר מחשב מרוחק, אך השגיאה בשולחן העבודה המרוחק של Windows 10 אינה פועלת, תוכל למצוא שיטות לתקן את השגיאה בפוסט זה.

קרא עוד3. משנה 7

Sub7, הידוע גם בשם SubSeven או Sub7Server, הוא Botnet RAT . שמו נגזר על ידי איות של NetBus לאחור (suBteN) והחלפת עשרה בשבעה.

בדרך כלל, תת 7 מאפשר גישה לא מזוהה ולא מורשית. לכן, זה נחשב בדרך כלל כסוס טרויאני על ידי תעשיית האבטחה. Sub7 עבדה על משפחת מערכות ההפעלה Windows 9x ו- Windows NT, עד וכולל Windows 8.1.

Sub7 לא נשמרה מאז 2014.

4. PoisonIvy

אוג ארסי מפתח מפתח RAT , המכונה גם Backdoor.Darkmoon, מאפשר מפתח כניסה, מסך / צילום וידאו , ניהול מערכות, העברת קבצים, גניבת סיסמאות והעברת תעבורה. הוא תוכנן על ידי האקר סיני בסביבות 2005 והוחל בכמה התקפות בולטות, כולל התקפות ניטרו על חברות כימיות והפרה של כלי האימות RSA SecurID, שתיהן בשנת 2011.

5. DarkComet

DarkComet נוצר על ידי ז'אן-פייר לסואר, המכונה DarkCoderSc, מתכנת עצמאי וקודן אבטחת מחשבים מצרפת. אף על פי שאפליקציית RAT זו פותחה עוד בשנת 2008, היא החלה להתרבות בתחילת 2012.

באוגוסט 2018 הופסקה DarkComet ללא הגבלת זמן וההורדות שלה כבר לא מוצעות באתר הרשמי שלה. הסיבה נובעת משימושה במלחמת האזרחים בסוריה למעקב אחר פעילים וכן מחשש של מחברו להיעצר מסיבות ללא שם.

RAT של NanoCore ישתלט על המחשב האישי שלך

RAT של NanoCore ישתלט על המחשב האישי שלךאנא עקוב אחר NANCore RAT מכיוון שהוא מסוכן יותר מה- RAT הממוצע; היא תתקוף מערכת של Windows ותשיג שליטה מלאה במחשב זה.

קרא עודמלבד הדוגמאות שלעיל, ישנן תוכניות טרויאניות רבות נוספות לגישה מרחוק כמו CyberGate, Optix, ProRat, Shark, Turkojan ו- מְעַרבּוֹלֶת . הרשימה המלאה של כלי RAT ארוכה מכדי שתוצג כאן והיא עדיין צומחת.

תסמיני וירוס RAT

איך לדעת אם יש לך נגיף RAT? זה די קשה. RATs מוסתרים מטבעם ועשויים להשתמש בשם קובץ אקראי או במבנה נתיב קבצים כדי לנסות למנוע זיהוי של עצמו.

בדרך כלל, א נגיף תולעת RAT אינו מופיע ברשימות ההפעלה של תוכניות או משימות ופעולותיו דומות לאלה של תוכניות משפטיות. חוץ מזה, תוכנת ריגול RAT ינהל את השימוש במשאבי המחשב ויחסום את האזהרה מפני ביצועי מחשב נמוכים. כמו כן, האקרים של RAT בדרך כלל לא יתמסרו על ידי מחיקת הקבצים או העברת הסמן בזמן השימוש במחשב.

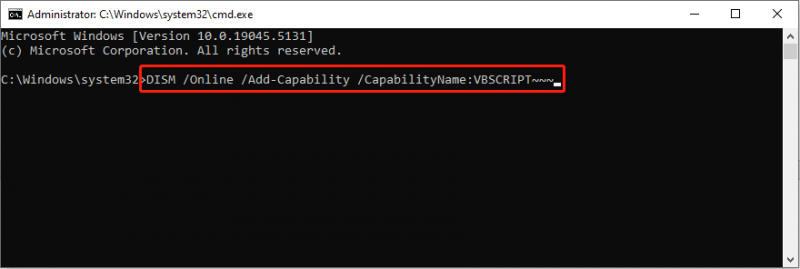

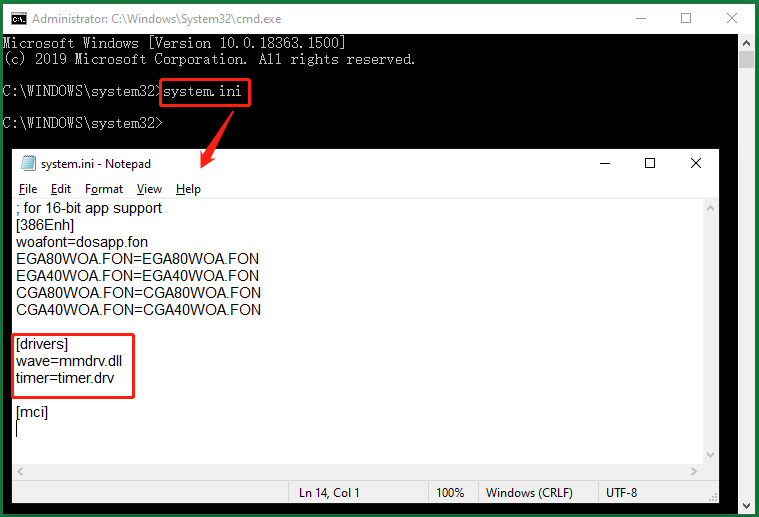

לידיעתך: השתמש ב- System.ini לזיהוי זיהום RAT

פתח את שורת הפקודה טוב יותר כמנהל, הקלד system.ini , ולחץ להיכנס . לאחר מכן, תופיע פנקס רשימות המציג כמה פרטים על המערכת שלך. תסתכל על נהגים סעיף, אם זה נראה קצר כמו מה שהתמונה למטה מראה, אתה בטוח. אם יש כמה תווים מוזרים אחרים, יתכנו כמה מכשירים מרוחקים שניגשים למערכת שלך דרך כמה מיציאות הרשת שלך.

זיהוי טרויאני של גישה מרחוק

כיצד לזהות טרויאני לגישה מרחוק? אם אינך יכול להחליט אם אתה משתמש במחשב וירוס RAT או לא רק על ידי תסמינים (ישנם מעט תסמינים), עליך לבקש עזרה חיצונית כלשהי כמו להסתמך על תוכניות אנטי-וירוס. אפליקציות אבטחה נפוצות רבות טובות סורקי וירוסים RAT ו גלאי RAT .

כלים מובילים להסרת טרויאנים לגישה מרחוק

- אווסט

- ממוצע

- אבירה

- Bitdefender

- קספרסקי

- Malwarebytes

- מקאפי

- Microsoft Windows Defender

- נורטון

- PC Matic

- סופוס

- טרנד מיקרו

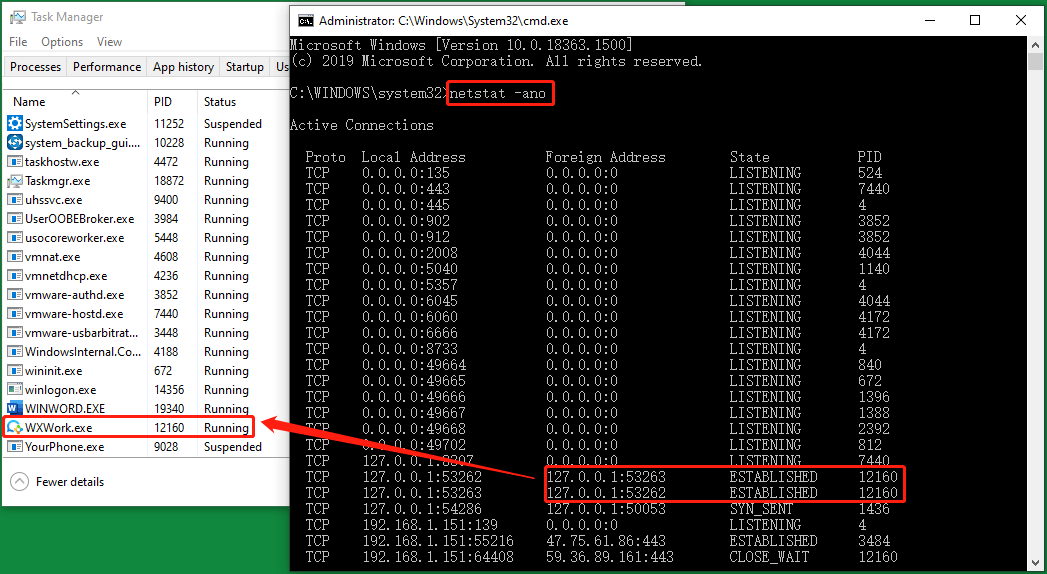

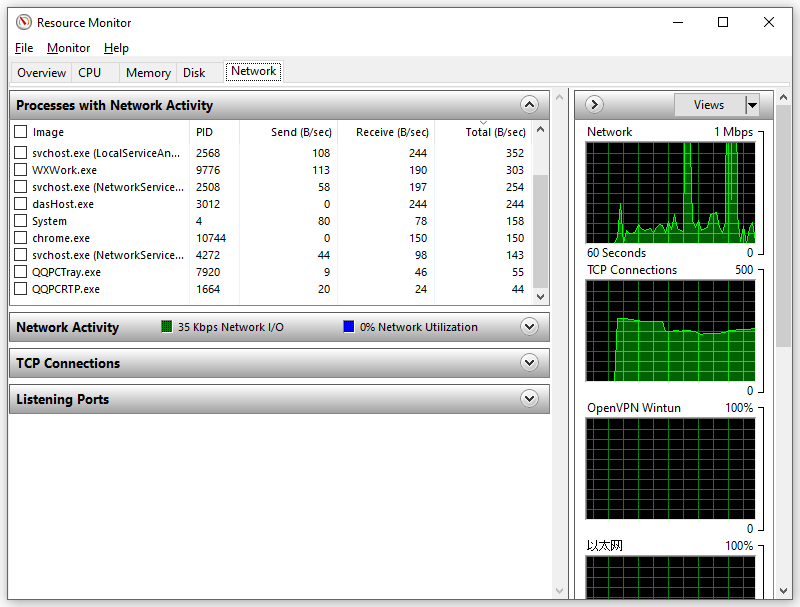

FIY: מצא RAT עם CMD ומנהל המשימות

אתה יכול לנסות להבין פריטים חשודים יחד עם מנהל המשימות ו- CMD. סוּג netstat -ano בשורת הפקודה שלך וגלה את PID של תוכניות מבוססות שיש להן כתובת IP זרה ונראית חזרה על עצמה. לאחר מכן, חפש את אותו PID ב- פרטים בכרטיסייה מנהל המשימות כדי לברר את תוכנית היעד. עם זאת, זה לא אומר שתוכנית היעד היא RAT בוודאות, רק תוכנית חשודה. כדי לאשר שהתוכנית שהוקמה היא תוכנות זדוניות של RAT, יש צורך בזיהוי נוסף.

אתה יכול גם להשתמש בכתובת ה- IP הזרה החשודה כדי לברר את מיקומה הרשום באופן מקוון. אתרים רבים שיכולים לעזור לך לעשות את זה כמו https://whatismyipaddress.com/ . אם למיקום אין קשר אליך לחלוטין, לא המיקום של החברים, החברה, קרובי המשפחה, בית הספר, ה- VPN וכו ', זה כנראה מיקום האקרים.

הסרת גישה מרחוק לטרויאנים

כיצד להסיר טרויאני לגישה מרחוק? אוֹ, איך להיפטר מוירוס RAT?

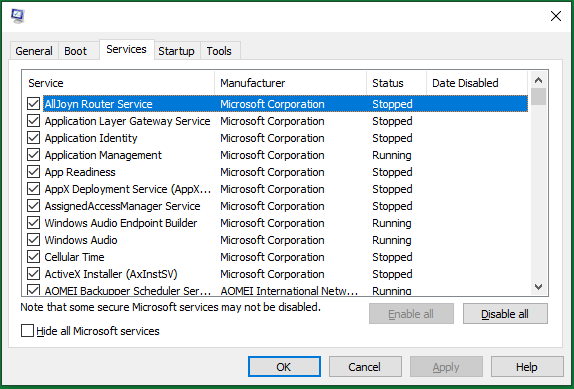

שלב 1

אם אתה יכול לאתר קבצים או תוכניות זדוניות ספציפיות, פשוט נקה אותם מהמחשב שלך או לפחות סיים את התהליכים שלהם. אתה יכול לעשות זאת במנהל המשימות או כלי השירות MSConfig של Windows .

סוּג תצורה שגויה ב- Windows הפעל ולחץ להיכנס או לחץ בסדר להפעלת חלון MSConfig. שם, עבור אל שירותים הכרטיסייה, מצא את שירותי היעד והשבית אותם.

פשוט הפעל מחדש את המחשב לאחר הסרת ההתקנה או החסימה של תוכניות או שירותים מסוימים.

שלב 2

התקן והפעל א מסיר חולדות כמו Malwarebytes Anti-Malware ו- Anti-Exploit כדי להסיר קבצים קשורים ושינויים ברישום.

שלב 3

השתמש בכלי בדיקה, כגון Autorun.exe, כדי לבדוק קבצים ותוכניות חשודים שמתחילים בעת אתחול חלונות.

שלב 4

בדוק חיבורי רשת שיוצאים או נכנסים למערכת שלך שאינם אמורים להתקיים. לחלופין, פשוט ניתק את חיבור האינטרנט שלך.

איך להגן על עצמך מפני RAT Attack?

בדיוק כמו להגן על עצמך מפני איומי תוכנה זדונית אחרים ברשת, באופן כללי, לצורך הגנה מרחוק על טרויאנים, עליך להימנע מהורדת פריטים לא ידועים; שמור על תוכנות אנטי-תוכנה וחומת אש מעודכן, שנה את שמות המשתמש והסיסמאות שלך באופן קבוע; (למבט מנהלי) חסום יציאות שאינן בשימוש, כבה שירותים שאינם בשימוש ופקח על התנועה היוצאת.

מס '1 הימנע מהורדה ממקורות לא מהימנים

קודם כל, המניעה היעילה והקלה ביותר היא לעולם לא להוריד קבצים ממקורות לא מאובטחים. במקום זאת, השג תמיד את מבוקשך ממקומות אמינים, מורשים, רשמיים ובטוחים כגון אתרים רשמיים, חנויות מורשות ומשאבים ידועים.

מס '2 עדכן את חומות האש ואנטי-וירוס

לא משנה איזו חומת אש או תוכנה נגד תוכנות זדוניות יש לכם, או אפילו אם יש לכם יותר מאחת מהן, פשוט שמרו על שירותי אבטחה אלה. הגרסאות החדשות מאמצות תמיד את טכנולוגיות האבטחה העדכניות ביותר ותוכננו במיוחד עבור האיומים הפופולריים הנוכחיים.

Malwarebytes הנ'ל ואנטי וירוסים אחרים יכולים גם למנוע מווקטור הזיהום הראשוני לאפשר פגיעה במערכת.

# 3 שנה את שמות המשתמש והסיסמאות שלך באופן קבוע

זה הרגל טוב לשנות את החשבונות השונים שלך באופן קבוע כדי להילחם נגד גניבת חשבונות, במיוחד עבור סיסמאות. חוץ מזה, מומלץ לנצל את הסוגים השונים של תכונות האבטחה המסופקות על ידי ספקי השירותים בכדי לאבטח את חשבונותיך כמו אימות דו-גורמי (2FA).

6 איתור תוכנות זדוניות / 18 סוגי תוכנות זדוניות / 20 כלים להסרת תוכנות זדוניות

6 איתור תוכנות זדוניות / 18 סוגי תוכנות זדוניות / 20 כלים להסרת תוכנות זדוניותמהי זיהוי תוכנות ריגול ותוכנות זדוניות? כיצד לבצע זיהוי תוכנות זדוניות? איך לדעת אם אתה נגוע בתוכנה זדונית? איך לשרוד מהתקפות זדוניות?

קרא עודמס '4 שדרג את התוכניות המשפטיות שלך

מכיוון שטרויאני של גישה מרחוק באמצעות RAT ישתמש ככל הנראה באפליקציות הלגיטימיות במחשב שלך, כדאי לשדרג את האפליקציות לגרסאות העדכניות ביותר שלהן. תוכניות אלה כוללות את הדפדפנים, אפליקציות הצ'אט, המשחקים, שרתי הדוא'ל, כלי וידאו / שמע / צילום / צילום מסך, יישומי עבודה ...

# 5 שדרג את מערכת המחשבים

כמובן, אל תשכח לתקן את מערכת ההפעלה שלך עם העדכונים האחרונים. בדרך כלל עדכוני המערכת כוללים תיקונים ופתרונות לפגיעות אחרונות, ניצולים, שגיאות, באגים, דלתות אחוריות וכן הלאה. כדי לשדרג את מערכת ההפעלה כדי להגן על כל המכונה שלך!

גבה קבצים כנגד וירוס תוכנת RAT

לעתים קרובות זה המקרה ש- RAT של סייבר לא מתגלה במשך שנים בתחנות עבודה או ברשתות. זה מצביע על כך שתוכניות אנטי-וירוס אינן טעויות ואין להתייחס אליהן כאל הכל-סוף והכל להגנת RAT.

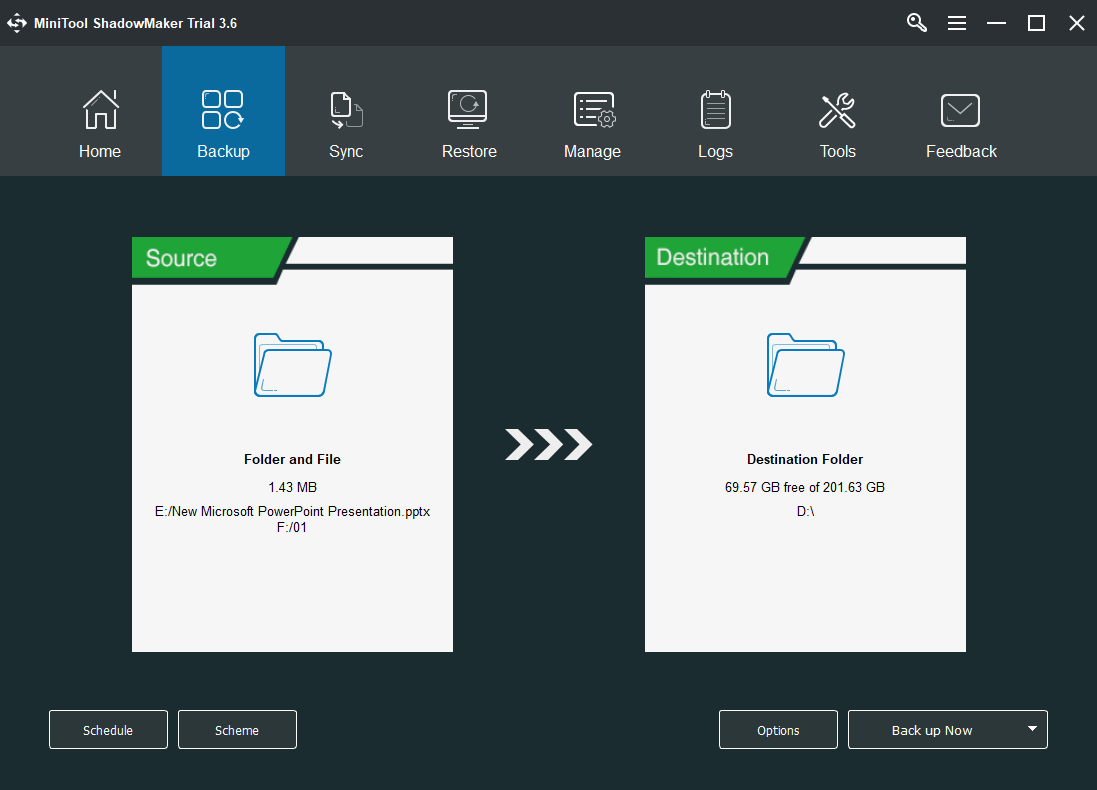

ואז, מה עוד אתה יכול לעשות כדי להגן על קבצי המחשב שלך מפני עריכה, מחיקה או הרס? למרבה המזל, אתה עדיין יכול להחזיר את הנתונים שלך לאחר התקפות RAT של תוכנות זדוניות אם יש לך עותק גיבוי שלו. עם זאת, עליכם ליצור את העותק לפני שאיבדתם את הקבצים המקוריים בעזרת כלי אמין וללא RAT כגון MiniTool ShadowMaker, שהיא תוכנית גיבוי מקצועית וחזקה למחשבי Windows.

שלב 1. הורד את MiniTool ShadowMaker מהאתר הרשמי שלה או מכפתור הקישור המורשה לעיל.

שלב 2. התקן והפעל את הכלי במחשב האישי שלך.

שלב 3. אם תקבל את גרסת הניסיון שלה, תתבקש לקנות את המהדורות בתשלום שלה. אם אינך רוצה לשלם, פשוט לחץ על שמור על משפט אפשרות בפינה השמאלית העליונה ליהנות מפונקציות הניסיון שלה, זהות לתכונות הפורמליות רק עם הגבלת זמן.

שלב 4. כאשר אתה נכנס לממשק הראשי שלו, לחץ על גיבוי בכרטיסייה בתפריט העליון.

שלב 5. בכרטיסייה גיבוי, ציין את מָקוֹר קבצים שאתה מתכנן להעתיק ו- יַעַד המיקום שברצונך לשמור את תמונת הגיבוי.

שלב 6. לחץ על גיבוי עכשיו כפתור בפינה השמאלית התחתונה לביצוע התהליך.

השאר הוא לחכות להצלחת המשימה. באפשרותך להגדיר לוח זמנים לגיבוי אוטומטי של קבצים אלה מדי יום, שבועי, חודשי, או כאשר המערכת נכנסת / מתבצעת בשלב 5 הנ'ל לפני הפעלת התהליך או בכרטיסיה ניהול לאחר התהליך. כמו כן, תוכלו להחליט איזה סוג של גיבויים לבצע, מלאים, מצטברים או דיפרנציאליים, כמו גם כמה גרסאות של תמונת הגיבוי לשמור אם נגמר לכם שטח האחסון.

![כיצד לתקן את השגיאה 0xc0000005 ב- Windows 10 במהירות [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/47/how-fix-error-0xc0000005-windows-10-quickly.png)

![כיצד להוריד מצלמת Snap למחשב/Mac, להתקין/להסיר אותה [טיפים של MiniTool]](https://gov-civil-setubal.pt/img/news/02/how-to-download-snap-camera-for-pc/mac-install/uninstall-it-minitool-tips-1.png)

![כיצד לתקן את שגיאת הסינכרון של iTunes 54 ב- Windows ו- Mac [חדשות MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/23/how-fix-itunes-sync-error-54-windows-mac.png)

![4 שגיאות נפתרו - שחזור המערכת לא הושלם בהצלחה [טיפים MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/55/4-errors-solved-system-restore-did-not-complete-successfully.jpg)

![כיצד לבדוק את מצב הסוללה של המחשב הנייד שלך [חדשות MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/29/how-check-battery-health-your-laptop.png)

![כיצד להיפטר מהפניית חיפוש Yahoo? [נפתר!]](https://gov-civil-setubal.pt/img/news/70/how-get-rid-yahoo-search-redirect.png)

![קבל הונאת הגנה על דפדפן Windows Defender? כיצד להסיר אותו! [טיפים MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/31/get-windows-defender-browser-protection-scam.png)

![תקן שורת פקודה חסרה בתפריט Windows 10 Win + X [חדשות MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/25/fix-command-prompt-missing-from-windows-10-win-x-menu.png)