DDoS לעומת DoS | מה ההבדל וכיצד למנוע אותם?

Ddos L Wmt Dos Mh Hhbdl Wkyzd Lmnw Wtm

בעולם הזה שבו אנשים מסתמכים יותר על האינטרנט, כמה אירועים זדוניים מתרחשים בעולם הסייבר. פושעים מנסים כל מה שהם יכולים לעשות כדי לנצל את הפרטיות של אנשים ולגנוב נתונים, כמו התקפות DDoS ו-DoS. היום, מאמר זה על DDoS לעומת DoS על אתר MiniTool יציג את ההבדלים ביניהם.

עם יותר סוגים של התקפות סייבר, אנשים צריכים לדעת עליהם יותר כדי שניתן יהיה לעצב שיטות ספציפיות להתקפות מטרות. לכן, כדי למנוע את שני האויבים החזקים האלה - התקפות DDoS והתקפות DoS, עליך להבין מה הן.

מהן התקפות DDoS?

מתקפת DDoS (התקפת מניעת שירות מופצת) היא פשיעה סייבר שבה התוקף מציף שרת בתעבורת אינטרנט כדי למנוע ממשתמשים לגשת לשירותים ואתרים מקוונים מחוברים. למעשה, זה דומה מאוד להתקפות DoS כך שאנשים רבים יטעו בשתי ההתקפות הללו.

אם אתה רוצה לדעת פרטים נוספים על התקפות DDoS, אתה יכול לעיין במאמר זה: מהי מתקפת DDoS? כיצד למנוע מתקפת DDoS .

מהן התקפות DoS?

מתקפת מניעת שירות (DoS) היא סוג של התקפת רשת שבה תוקף מנסה להפוך מכונה או משאב רשת ללא זמין למשתמש היעד שלו על ידי שיבוש זמני או בלתי מוגבל של השירות של מארחים המחוברים לרשת.

סוגי התקפות DoS והתקפות DDoS

למרות שהם חולקים מטרות דומות של תקיפת מחשבים, אתה עדיין יכול לסווג אותם לפי שיטות התקיפה השונות שלהם. זהו הבדל אחד גדול בין התקפות DoS לבין התקפות DDoS. ישנם שלושה סוגים של התקפות DoS והתקפות DoS בהתאמה.

שלושה סוגים של התקפות DoS

מתקפת דמעות

מתקפת הדמעות מנצלת את המידע בכותרת החבילה ביישום מחסנית TCP/IP הנותנת אמון בפרגמנט ה-IP.

קטע IP מכיל מידע המציין איזה קטע של החבילה המקורית מכיל הקטע, וכמה ערימות TCP/IP, כגון NT לפני Service Pack4, יקרסו עם קבלת קטע מזויף עם קיזוזים חופפים.

כאשר חבילת IP משודרת ברשת, ניתן לחלק את החבילה לחתיכות קטנות יותר. תוקף יכול ליישם מתקפת Teardrop על ידי שליחת שתי מנות (או יותר).

מתקפת הצפה

התקפות SYN מנצלות את מנגנון לחיצת היד התלת-כיוונית של TCP. התוקף שולח בקשה לקצה המותקף באמצעות כתובת IP מזויפת, וחבילת התגובה שנשלחת על ידי הקצה המותקף לעולם אינה מגיעה ליעד. במקרה זה, הקצה המותקף צורך משאבים בזמן ההמתנה לסגירת החיבור.

אם יהיו אלפי חיבורים כאלה, משאבי המארח ימוצו, ובכך ישיגו את מטרת המתקפה.

התקפת פיצול IP

התקפת פיצול IP מתייחסת למעין פגיעות של ארגון מחדש של תוכניות מחשב. זה יכול לשלוח את מנות הרשת ששונו, אבל לא ניתן לארגן מחדש את הרשת המקבלת. בגלל מספר רב של מנות לא מורכבות, הרשת מסתבכת ומשתמשת בכל המשאבים שלה.

שלושה סוגים של התקפות DDoS

התקפות נפח

התקפות נפח מבוצעות על ידי הפצצת שרת עם כל כך הרבה תעבורה עד שרוחב הפס שלו מותש לחלוטין.

בהתקפה כזו, שחקן זדוני שולח בקשות לשרת DNS, תוך שימוש בכתובת ה-IP המזויפת של היעד. לאחר מכן שרת ה-DNS שולח את תגובתו לשרת היעד. כאשר נעשה בקנה מידה, מבול תגובות ה-DNS יכול לזרוע הרס בשרת היעד.

התקפות פרוטוקול

פרוטוקול התקפות DDoS מסתמכות על חולשות בפרוטוקולי תקשורת אינטרנט. מכיוון שרבים מהפרוטוקולים הללו נמצאים בשימוש גלובלי, שינוי אופן פעולתם הוא מסובך ואיטי מאוד להפעלה.

לדוגמה, חטיפת Border Gateway Protocol (BGP) היא דוגמה מצוינת לפרוטוקול שיכול להפוך לבסיס של מתקפת DDoS.

התקפות מבוססות יישומי אינטרנט

מתקפת אפליקציה מורכבת מפושעי סייבר שמקבלים גישה לאזורים לא מורשים. התוקפים בדרך כלל מתחילים בהסתכלות על שכבת האפליקציה, בחיפוש אחר פרצות יישומים שנכתבו בתוך קוד.

DDoS לעומת התקפות DoS

כדי להשוות התקפות DDoS להתקפות DoS, מאמר זה יבהיר את ההבדלים בתכונות החשובות שלהן.

חיבור לאינטרנט

ההבדל העיקרי בין התקפות DoS ו-DDoS הוא ש-DDoS משתמש במספר חיבורי אינטרנט כדי לשים את רשת המחשבים של הקורבן במצב לא מקוון בעוד ש-DoS משתמש בחיבור יחיד.

מהירות ההתקפה

DDoS היא התקפה מהירה יותר בהשוואה להתקפת DoS. מכיוון שהתקפות DDoS מגיעות ממספר מיקומים, ניתן לפרוס אותן הרבה יותר מהר מהתקפות DoS עם מיקום בודד. המהירות המוגברת של המתקפה מקשה על הזיהוי, מה שאומר נזק מוגבר או אפילו תוצאות קטסטרופליות.

קלות זיהוי

קל יותר לעקוב אחר התקפות DoS בהשוואה להתקפות DDoS. תוצאת השוואת המהירות אמרה לנו שהתקפות DDoS פועלות מהר יותר מ-DoS, מה שעלול להקשות על זיהוי ההתקפה.

חוץ מזה, מכיוון ש-DoS מגיע ממיקום בודד, קל יותר לזהות את מקורו ולנתק את הקשר.

נפח תנועה

התקפות DDoS מאפשרות לתוקף לשלוח כמויות עצומות של תעבורה לרשת הקורבן. התקפת DDoS מעסיקה מספר מכונות מרוחקות (זומבים או בוטים), מה שאומר שהיא יכולה לשלוח כמויות גדולות בהרבה של תעבורה ממיקומים שונים בו זמנית, ולהעמיס על שרת במהירות באופן שחמק מזיהוי.

אופן ביצוע

בהתקפות DDoS, המחשב הנפגע נטען מחבילת הנתונים הנשלחים ממספר מיקומים; בהתקפות DoS, המחשב הנפגע נטען מחבילת הנתונים הנשלחת ממיקום בודד.

התקפות DDoS מתאמות מארחים מרובים הנגועים בתוכנות זדוניות (בוטים) כדי ליצור רשת בוט המנוהלת על ידי שרת פקודה ובקרה (C&C). לעומת זאת, התקפות DoS משתמשות בדרך כלל בסקריפטים או בכלים לביצוע התקפות ממכונה אחת.

איזה מהם מסוכן יותר?

על פי ההשוואה לעיל בין התקפות DDoS למתקפות DoS, ניכר לראות שהתקפות DDoS עולות בהיבטים רבים, מה שהופך את התקפות DDoS לנושא קשה יותר עד כה.

התקפות DDoS ו-DoS הן מסוכנות וכל אחת מהן יכולה להוביל לבעיית כיבוי חמורה. אבל התקפות DDoS מסוכנות יותר מהתקפות DoS מכיוון שהראשונות מופעלות ממערכות מבוזרות בעוד שהאחרונות מבוצעות ממערכת אחת.

אם אתה רוצה לדעת איך לזהות אם אתה עובר התקפות DDoS או התקפות DoS. יש כמה אותות שאתה עשוי להבין.

- ביצועי רשת איטיים שלא נראו.

- מניעת שירות על ידי אחד הנכסים הדיגיטליים.

- אובדן לא ידוע של קישוריות רשת למכונות באותה רשת.

- כל השבתה פתאומית או בעיות ביצועים.

מדוע מתרחשות התקפות DoS ו-DDoS?

החיפוש אחר הטבות

רוב הפעילויות הפושעיות ברשת נובעות מחיפוש הטבות. באינטרנט יש אוצר מיוחד שיש לו משיכה רבה לעבריינים – נכסים וירטואליים. עם התקפות מרובות, חלק מאתרי המסחר האלקטרוני יקרסו ומה חמור יותר הוא ההפסדים הכלכליים.

חוץ מזה, הפרטיות של אנשים נחשבת גם כנכס רווחי. זה יכול להימכר לחברות הזקוקות, כמו פלטפורמות קניות או עסקים אחרים של שירותים.

אמונות אידיאולוגיות

עבור אותם האקרים, מה שהם רוצים זה לא להרוויח אלא להפגין את תמיכתם הפוליטית או מתנגדים. הם יפנו לפוליטיקאים, לקבוצות פוליטיות או לארגונים ממשלתיים ולא ממשלתיים אחרים מכיוון שהאמונות האידיאולוגיות שלהם שונות כדי לסגור אתר אינטרנט.

לוחמת סייבר

כאשר אנשים מסוימים טוענים להתנגדות הפוליטית שלהם בצורה כל כך אגרסיבית, אנשים בעלי תמיכה פוליטית שונה ילחמו בחזרה באותו אופן, אשר, לפיכך, מעורר מלחמת סייבר. בדרך כלל, סוגים שונים של התקפות DDoS מנסים על ידי חמושים ומחבלים למטרות פוליטיות או צבאיות.

מתחרים זדוניים

למען העניין האישי, חלק מהמתחרים ינקטו פעולות זדוניות כדי לתקוף את יריביהם והתקפות DDoS משמשות בדרך כלל במלחמות מסחריות.

התקפות DDoS יכולות להפיל את הרשת של הארגון, ובמהלכן היריבים יכולים לגנוב את הלקוחות שלהם.

כיצד למנוע התקפות DDoS ו-DoS?

כעת, לאחר שלמדת על התקפות DoS לעומת DDoS, אתה עשוי לתהות אם ישנן שיטות זמינות המשמשות לאמצעי זהירות. כדי למנוע התקפות DDoS והתקפות DoS, אתה יכול לעשות כדלקמן.

- צור הגנת DDoS רב-שכבתית.

- החל חומות אש של יישומי אינטרנט.

- דע את תסמיני ההתקף.

- תרגל ניטור רציף של תעבורת הרשת.

- הגבל את השידור ברשת.

- יש יתירות שרת.

מלבד זאת, כדאי להדגיש את חשיבות הגיבוי. לא משנה מה התקפות DDoS או התקפות DoS, הן עלולות להוביל לביצועי אינטרנט איטיים, כיבוי אתרים, קריסות מערכת וכו'. רק אם הכנתם גיבוי מערכת בדיסקים חיצוניים אחרים, שחזור המערכת יכול לבצע בהקדם.

בדרך זו, MniTool ShadowMaker יכול למלא את הדרישות שלך ותכונות זמינות אחרות מוגדרות כדי לשפר את חווית הגיבוי שלך. אתה יכול לבצע גיבוי מתוזמן (יומי, שבועי, חודשי, באירוע) וסכימת גיבוי ( גיבוי מלא, גיבוי אינקרמנטלי, גיבוי דיפרנציאלי ) לנוחיותך.

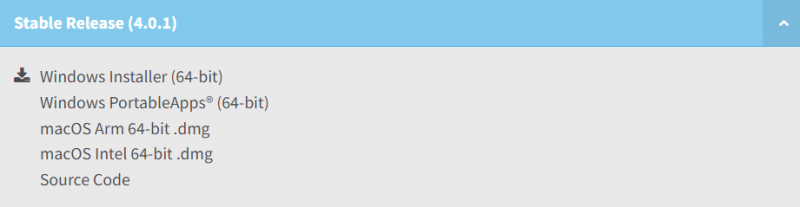

עבור להוריד ולהתקין תוכנית זו ותוכל ליהנות מגרסת ניסיון למשך 30 יום בחינם.

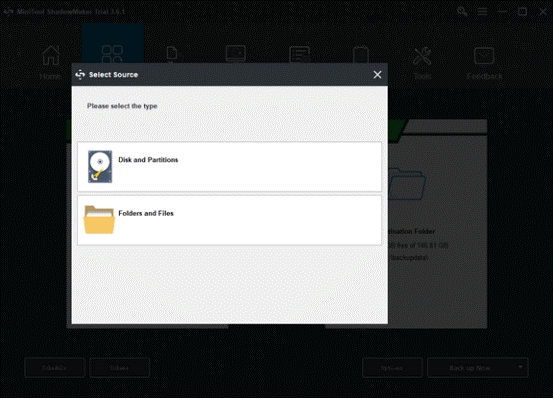

שלב 1: פתח את MiniTool ShadowMaker ולחץ תמשיך במשפט כדי להיכנס לתוכנית.

שלב 2: עבור אל גיבוי הכרטיסייה וה- מערכת נבחר כמקור. אם ברצונך לשנות ליעדי גיבוי אחרים - הדיסק, המחיצה, התיקיה והקובץ - או יעדי גיבוי אחרים - תיקיית חשבון מנהל , ספריות , מַחשֵׁב , ו מְשׁוּתָף , אתה יכול ללחוץ על מָקוֹר אוֹ יַעַד סעיף ובחר אותם מחדש.

שלב 3: כדי לסיים את הגיבוי, עליך ללחוץ על גיבוי עכשיו אפשרות להתחיל את התהליך באופן מיידי או את גבה מאוחר יותר אפשרות לעכב את הגיבוי. משימת הגיבוי המושהית נמצאת ב- לנהל עמוד.

שורה תחתונה:

כל התקפות הסייבר יכולות להפוך את אובדן הנתונים או חדירה לפרטיות לאפשרית, דבר שקשה למנוע. עם זאת, כדי למנוע מצב חמור יותר, אתה יכול להכין תוכנית גיבוי לכל הנתונים החשובים שלך. מאמר זה על DDoS לעומת DoS הציג שתי התקפות נפוצות. מקווה שניתן לפתור את הבעיה שלך.

אם נתקלת בבעיות כלשהן בעת השימוש ב-MiniTool ShadowMaker, תוכל להשאיר הודעה באזור התגובות הבא ואנו נשיב בהקדם האפשרי. אם אתה זקוק לעזרה כלשהי בעת השימוש בתוכנת MiniTool, תוכל ליצור איתנו קשר באמצעות [מוגן באימייל] .

שאלות נפוצות לגבי DDoS לעומת DoS

האם אתה יכול DDoS עם מחשב אחד?בגלל קנה המידה הקטן והאופי הבסיסי שלה, התקפות פינג-אוף-מוות בדרך כלל פועלות בצורה הטובה ביותר נגד מטרות קטנות יותר. לדוגמה, התוקף יכול לכוון למחשב בודד או לנתב אלחוטי. עם זאת, כדי שזה יצליח, על ההאקר הזדוני לברר תחילה את כתובת ה-IP של המכשיר.

כמה עולות התקפות DDoS?באובדן הכנסות ונתונים, העלות של מתקפת DDoS על העסק הטכנולוגי שלך או על העסק של הלקוח שלך יכולה להסלים במהירות. עסק קטן עד בינוני ממוצע מוציא 0,000 לכל התקפה.

מהן שתי דוגמאות להתקפות DoS?ישנן שתי שיטות כלליות להתקפות DoS: שירותי הצפה או שירותים מתרסקים. התקפות שיטפון מתרחשות כאשר המערכת מקבלת תעבורה רבה מדי מכדי שהשרת יוכל לחצץ, מה שגורם להאטה ולבסוף להפסיק. התקפות שיטפון פופולריות כוללות התקפות הצפת מאגר - מתקפת ה-DoS הנפוצה ביותר.

כמה זמן נמשכות התקפות DDoS?סוג זה של התקף ספורדי יכול להשתנות באורכם, מפעולות קצרות טווח הנמשכות מספר דקות ועד תקיפות ארוכות יותר שעולות על שעה. על פי דוח DDoS Threat Landscape 2021 מהטלקום השוודית Telia Carrier, התקפות מתועדות נמשכות בממוצע 10 דקות.

![כיצד לשחזר נתונים מתוכניות דיסק כלא ידועות מבלי לפגוע [טיפים MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/47/how-recover-data-from-disk-shows.png)

![[נפתר!] MacBook Pro / Air / iMac לא יאתחל את לוגו אפל! [טיפים ל- MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/52/macbook-pro-air-imac-won-t-boot-past-apple-logo.png)

![[סקירה מלאה] האם uTorrent בטוח לשימוש? 6 טיפים לשימוש בבטחה [טיפים MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/54/is-utorrent-safe-use.jpg)

![3 דרכים לתיקון שגיאת הורדה של Windows 10 - 0xc1900223 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/02/3-ways-fix-windows-10-download-error-0xc1900223.png)

![האם כונן Google אינו מסתנכרן ב- Windows10 או Android? תתקן את זה! [טיפים MiniTool]](https://gov-civil-setubal.pt/img/backup-tips/21/is-google-drive-not-syncing-windows10.png)

![7 התיקונים הטובים ביותר עבור מחלוקת על בדיקת עדכונים [חדשות MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/17/7-best-fixes-discord-stuck-checking.jpg)

![כיצד לתקן את קוד השגיאה של Netflix: M7353-5101? נסה שיטות אלה [חדשות MiniTool]](https://gov-civil-setubal.pt/img/minitool-news-center/57/how-fix-netflix-error-code.png)

![מבוא ל- WUDFHost.exe והדרך לעצור את זה [MiniTool Wiki]](https://gov-civil-setubal.pt/img/minitool-wiki-library/25/introduction-wudfhost.png)

![6 כרטיסי ה- SD הטובים ביותר עבור מצלמות שחורות של GoPro Hero 9/8/7 בשנת 2021 [טיפים של MiniTool]](https://gov-civil-setubal.pt/img/data-recovery-tips/42/6-best-sd-cards-gopro-hero-9-8-7-black-cameras-2021.png)